De par notre expertise dans la Cybersécurité pour les PME, nous vous proposons toutes les couches de défense et de reprise d’activité dont celles obligatoires au vu du RGPD (Règlement Général sur la Protection des Données) :

- Gestion de crise en cas de piratage informatique : interventions en urgence, identification des failles de sécurité, prélèvements de preuves numériques, limitation de l'impact sur la production (isolement, accès restreints), récupération de données (sauvegarde des données non compromises), traçabilité des événements/actions durant la crise, prêt de matériel (postes/serveurs) en cas de compromission sévère, plan de reprise d'activité progressif après identification avérée des vulnérabilités ou de l'origine de l'attaque, assistance aux déclarations auprès des autorités/entités concernées et à la communication autour de l'incident...

- Assistance, pilotage et remédiation en cas d'incident touchant à la Cybersécurité.

- Formation des collaborateurs à la bonne Hygiène Numérique et aux risques Cyber.

- Fausses campagnes de Phishing auprès des collaborateurs afin de les sensibiliser au risque n°1 actuel.

- Sécurisation des flux de messagerie entrant et sortant afin de filtrer SPAM, Phishing et autres menaces (La messagerie électronique étant le premier canal de contamination par des malwares et des attaquants).

- Protection des accès entrants et sortants du réseau local par un pare-feu (ou UTM). Evite aux collaborateurs de faire entrer les menaces sur le réseau mais limite également les accès des attaquants. Le pare-feu compartimente et bride les accès selon vos besoins.

- Protection des accès physiques (éléments critiques) et Wifi à votre réseau.

- Défense améliorée des points de terminaisons/endpoints (postes de travail, tablettes, serveurs) par un EDR. Un EDR est un antivirus de nouvelle génération qui ne se base plus sur des signatures mais sur des comportements applicatifs et humains.

- Sauvegardes avancées (chiffrées, journalisées, versionnées, surveillées) de vos données vers un Cloud souverain conforme RGPD incluant systématiquement une procédure de reprise d’activité après sinistre.

- Procédures techniques éprouvées en cas de mouvement de collaborateurs ou de perte/vol de matériel numérique.

Prévenir, Détecter et Réagir

Nous couvrons tous les besoins des PME en termes de Cybersécurité.

Formation des Collaborateurs

Au sein de vos bureaux, nous sensibilisons vos équipes aux risques Cyber et les initions aux bonnes pratiques numériques.

De fausses campagnes de Phishing/Usurpation d'identité peuvent également être programmées afin d'analyser le comportement des collaborateurs face aux menaces potentielles.

Au sein de vos bureaux, nous sensibilisons vos équipes aux risques Cyber et les initions aux bonnes pratiques numériques.

De fausses campagnes de Phishing/Usurpation d'identité peuvent également être programmées afin d'analyser le comportement des collaborateurs face aux menaces potentielles.

Protection de la messagerie

La messagerie électronique véhicule 90% des menaces à ce jour.

Des courriels non filtrés sont donc une ouverture directe vers votre système d'information.

Nous mettons en oeuvre de façon transparente un filtrage efficace (phishing, spam, usurpation d'identité, FOVI...) sur votre domaine.

Nous mettons en oeuvre de façon transparente un filtrage efficace (phishing, spam, usurpation d'identité, FOVI...) sur votre domaine.

Ethique IT est partenaire ALTOSPAM, acteur majeur dans ce domaine.

Défense du Système d'Information

Votre parc informatique est la proie constante des tentatives de pénétration. Nous mettons en place des Pare-feux prévenant toute intrusion sur votre parc et générant des rapports hebdomadaires des menaces rencontrées et bloquées.

Ethique IT est partenaire ZyXEL Networks, leader dans le secteur des infrastructures sécurisées et managées. Nous revendons également les solutions françaises Stormshield labellisées par l'ANSSI.

Ethique IT est partenaire ZyXEL Networks, leader dans le secteur des infrastructures sécurisées et managées. Nous revendons également les solutions françaises Stormshield labellisées par l'ANSSI.

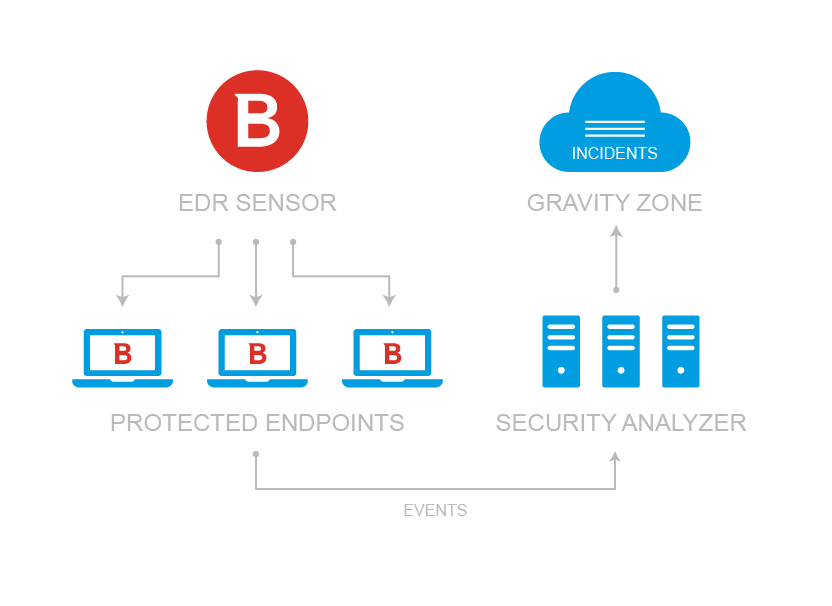

Sécurité des Endpoints

Les points de terminaison (ou Endpoints) sont généralement de postes de travail, tablettes et serveurs. Soit les systèmes sur lesquels sont exécutés les logiciels. Afin de les protéger efficacement nous y déployons des antivirus de nouvelle génération ou EDR comme ceux de BitDefender ou SonicWall/SentinelOne dont Ethique IT est partenaire Bronze.

Sauvegarde / Externalisation

La solution ultime contre la compromission définitive de votre système d'information est la sauvegarde.

Celle-ci doit être quotidienne, contrôlée, externalisée, chiffrée et réputée immuable.

Ethique IT s'efforce de vous proposer des solutions souveraines et conformes RGPD (ex. : OODrive et Synology, dont nous sommes partenaires) avec une surveillance quotidienne des processus.

Ethique IT s'efforce de vous proposer des solutions souveraines et conformes RGPD (ex. : OODrive et Synology, dont nous sommes partenaires) avec une surveillance quotidienne des processus.

Conformité / Traçabilité

Ethique IT possède des procédures éprouvées de gestion d'Entrées/Sorties du personnel/matériel.

Nous suivons et auditons votre infrastructure via la meilleure solution de RMM (Remote Monitoring and Management) actuelle : ATERA.*

Nous vous accompagnons dans votre mise en conformité avec le RGPD.

* : https://crm.org/news/best-rmm-software

Nous suivons et auditons votre infrastructure via la meilleure solution de RMM (Remote Monitoring and Management) actuelle : ATERA.*

Nous vous accompagnons dans votre mise en conformité avec le RGPD.

* : https://crm.org/news/best-rmm-software

Suite collaborative sécurisée

Ethique IT est partenaire OODrive, éditeur français d’une suite collaborative cloud sécurisée et souveraine (qualifié ANSSI SecNumCloud) : collaboration, partage de fichiers, stockage et sauvegarde Cloud et signatures électroniques sécurisées.

- Oodrive est la première suite collaborative européenne de confiance. Unique éditeur SaaS qualifié SecNumCloud depuis 2019.

- Oodrive s’interface avec les solutions tierces de votre système d’information et propose une sélection d’applications partenaires sécurisées. Vous donnez ainsi accès à vos équipes à un écosystème d’outils de confiance et simples à utiliser (cf. Microsoft 365).

- La signature électronique Oodrive Sign garantit une conformité complète à la législation, aussi bien en France que dans l’Union Européenne. Grâce à Oodrive Sign, vous disposez de signatures juridiquement valables et légales.

- Augmentez l’efficacité de vos processus métiers avec des signatures électroniques et des workflows d’approbation adaptés à votre secteur d’activité.

- Définissez des paramètres clairs pour sauvegarder vos données automatiquement et à la bonne fréquence : mensuelle, hebdomadaire, quotidienne ou continue. Recevez des alertes instantanées dès qu’une activité anormale est détectée et passez à l’action en cas de cyberattaque (ransomwares), ou autres menaces.

Protection des Messageries

Ethique IT est partenaire « Argent » ALTOSPAM, solution française (Nouvelle Aquitaine) de protection des messageries électroniques basée sur l’Intelligence Artificielle & le Machine Learning. En effet 90% des menaces transitent aujourd’hui par les messageries des entreprises.

- Protection contre les attaques de phishing et autres menaces avancées (Anti-Malwares, Anti-Ransomwares, DDOS, Anti-Scam, Anti-Spam, Anti-Publicité, Anti-Fovi (arnaques au faux président, faux RIB…)).

- Intégration/Installation rapide à n’importe quel système de messagerie électronique.

- Apprentissage automatique des adresses mails des collaborateurs.

- Taux de détection : 99,5% / Taux de faux positifs: 0,01%.

- Sandboxing : analyse complète des pièces jointes & des fichiers.

- Solution Souveraine (Datacenters redondés situés en France) : non soumise au Patriot Act et au Cloud Act.

- PRA (Plan Reprise Activité) 7 Jours.

- Reporting : des statistiques détaillées.

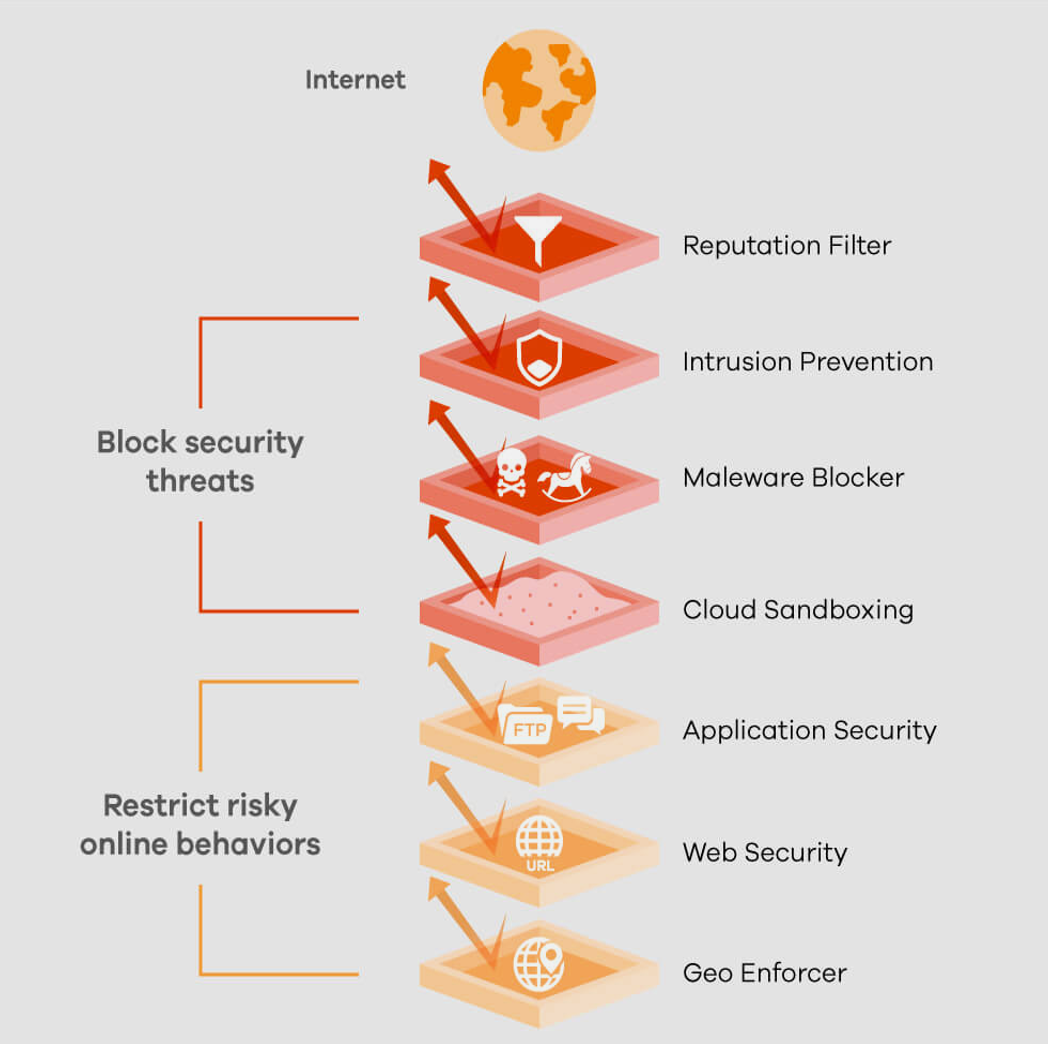

Pare-feux / Couches de sécurité (UTM)

Tous les pare-feux que nous déployons (ZyXEL et Stormshield) sont équipés des couches de protection UTM suivantes :

Blocage des menaces de sécurité :

Blocage des menaces de sécurité :

- Filtre de réputation (bloquer les zones à mauvaise réputation).

- Prévention d’intrusion (empêcher les pénétrations de votre réseau).

- Blocage de Malwares (bloquer les logiciels malveillants).

- Cloud Sandboxing (étudier les pièces-jointes téléchargées par IA).

- Prévention d’intrusion (empêcher les pénétrations de votre réseau).

- Blocage de Malwares (bloquer les logiciels malveillants).

- Cloud Sandboxing (étudier les pièces-jointes téléchargées par IA).

Restriction des comportements à risques des utilisateurs :

- Sécurité applicatives (bloquer certaines applications aux utilisateurs).

- Sécurité Web (bloquer l’accès à des catégories de sites Web).

- Blocage géographique (empêcher l’accès vers/depuis certains pays).

Mais ils vous font également bénéficier :

- Sécurité Web (bloquer l’accès à des catégories de sites Web).

- Blocage géographique (empêcher l’accès vers/depuis certains pays).

Mais ils vous font également bénéficier :

- Historique de tous les journaux sur 365 jours.

- Rapports d’événements hebdomadaires (reporting).

- Notifications et alertes par courriel...

- Rapports d’événements hebdomadaires (reporting).

- Notifications et alertes par courriel...

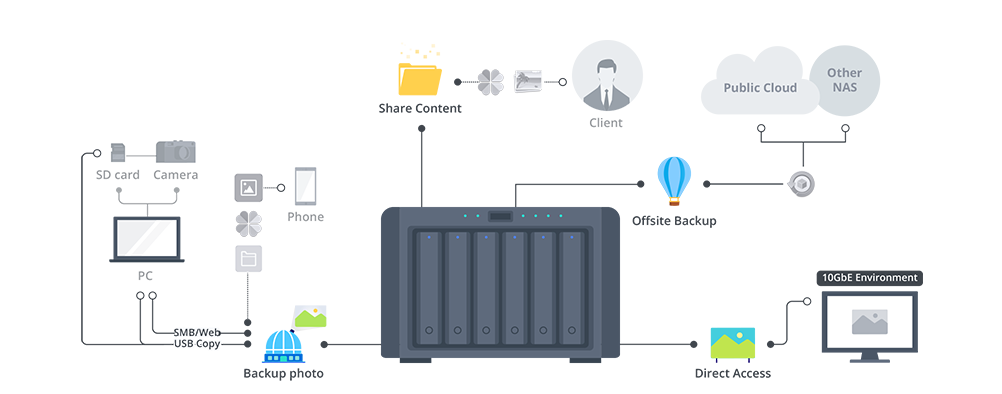

Stockage / Sauvegarde

Ethique IT est partenaire « Silver » Synology, N°1 mondial des périphériques de stockage et de sauvegarde (NAS).

- Serveurs de Stockage et partage local (avec permissions d'accès sur mesure).

- Sauvegardes locales des postes et serveurs.

- Stratégie de sauvegardes 3-2-1.

- Partages de contenus avec partenaires extérieurs.

- Accès Drive (type Dropbox) avec synchronisation multi-périphériques.

- Sauvegardes d'Infrastructures complètes Microsoft 365 / Google Workspace.

Pourquoi opter pour une Solution de Sauvegarde Cloud / sécurisée ?

- Afin de vous éviter de gérer vous-même cette tâche via des supports externes (disques) vous soumettant aux oublis, aux vols ou à la perte desdits supports externes (et par conséquent des données qu’ils contiennent).

- Respecter la stratégie de sauvegarde 3-2-1, soit 3 copies d’un même fichier, sur 2 supports différents dont 1 sauvegarde « hors site » vers deux Datacenters (Tiers III+) répliqués en permanence (Datacenters européens).

- Avoir un historique minimum sur 32 versions de chaque fichier voire une sauvegarde s’étendant sur plusieurs mois.

- Posséder un chiffrement de niveau militaire (AES 256 bits) de bout en bout, durant la sauvegarde et sur la destination. Seul le client et Ethique IT possèdent la clé de déchiffrement.

- Avoir une sauvegarde inaltérable afin de restaurer des données de production éventuellement corrompues par un ransomware/cryptovirus.

- Profiter d’un Plan de Reprise d’Activité permettant de remonter les serveurs et les données après un sinistre.

- Mise en conformité avec le RGPD qui impose une sauvegarde externalisée et une protection accrue des données.

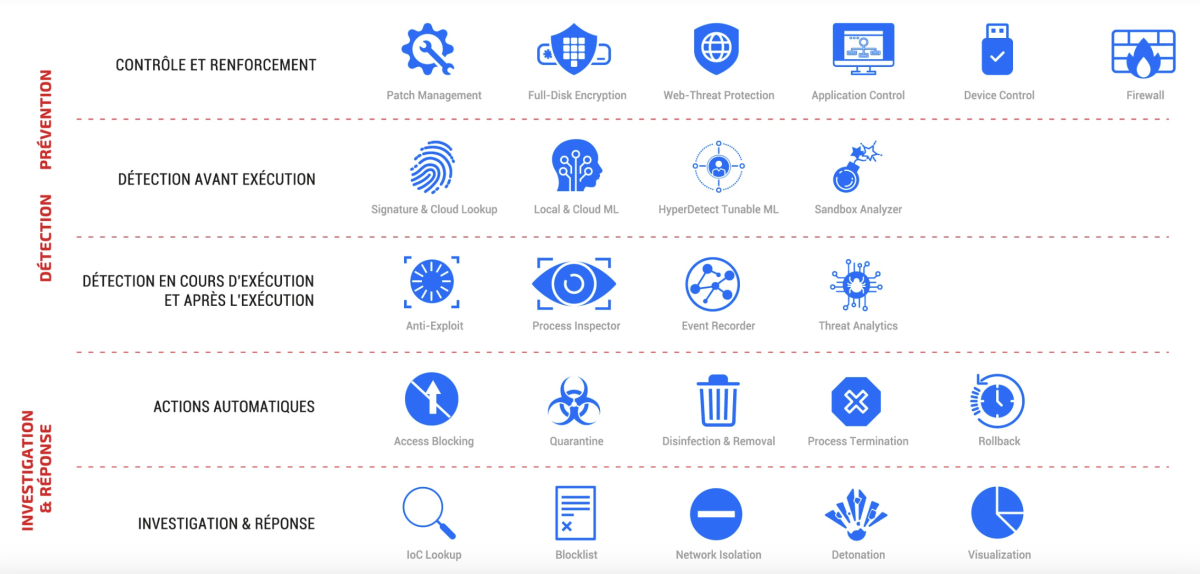

Protection des Endpoints (EDR)

L’EDR est un antivirus de nouvelle génération qui ne se base plus seulement sur des signatures mais sur des comportements applicatifs et humains. Il permet notamment de suivre le parcours des menaces, d’anticiper les failles de vos applications, de mettre préventivement en quarantaine les programmes suspicieux, d’isoler du réseau un poste compromis mais encore de restaurer à distance un poste ou un serveur rendu inopérant par un ransomware…

BitDefender, Leader en solutions EDR

Ethique IT est partenaire « Bronze » BitDefender, éditeur européen et leader mondial en solutions de protection des points de terminaisons (PC, Mac, serveurs) avec ses solutions d'EDR et d'EDR managés (appelés aussi MDR).

L'EDR managé de BitDefender est adossé à un SOC, centre opérationnel de sécurité qui supervise et administre la sécurité de vos systèmes (24/7). Une équipe basée en Europe et intervenant sous 30 minutes maximum après remontée d'alerte.

L'EDR managé de BitDefender est adossé à un SOC, centre opérationnel de sécurité qui supervise et administre la sécurité de vos systèmes (24/7). Une équipe basée en Europe et intervenant sous 30 minutes maximum après remontée d'alerte.